Server BlackBox v3.0™

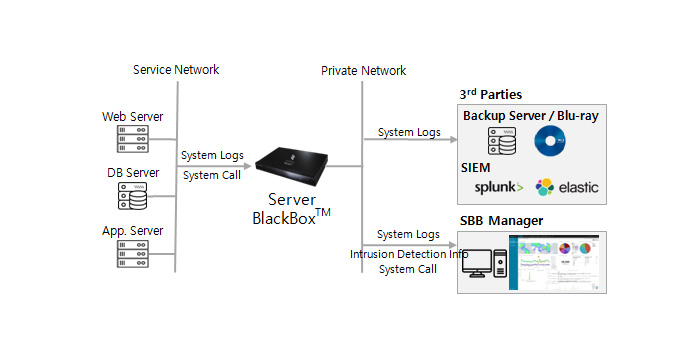

각 호스트 시스템 변조 불가 로그 저장 및 인공지능 엔진을 통한 비정상 행위 감시

침해사고 증거 보전 : 위ᆞ변조 방지 호스트 로그 저장

- · 저장 로그의 무결성 보증을 통한 침해사고 증적 확보

- · 와이퍼 공격에 대한 포렌식(Forensic) 데이터 확보

- · 무결성에 대한 국제 특허 보유 (15/023,521 US, 14/515.947 US)

- · 저장 로그 데이터에 대한 네트워크 접근 차단 하드웨어

- · SIEM 및 백업 장비와의 연계 지원

- · 자체 Manager를 통한 침투 시도 및 침입 정보 제공

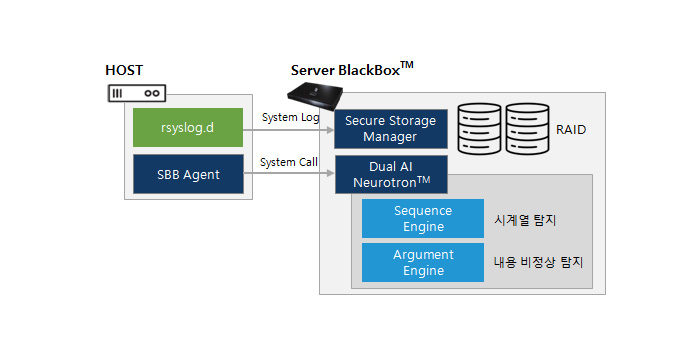

악성코드 이상징후 탐지 : 비정상 행위 검출 – Dual AI Engine

- · 기존 시그니처(Signature) 방식 배제로 최신 공격 검출

- · 시퀀스 및 아규먼트 엔진 상관분석을 통한 높은 검지율

- · 변종 악성코드, 내부 위협 및 APT 탐지 지원

- · 권한 상승, Fileless, 와이퍼 공격에 대한 탐지 지원

- · 시스템 콜 정보 저장을 통한 추적 정보 제공

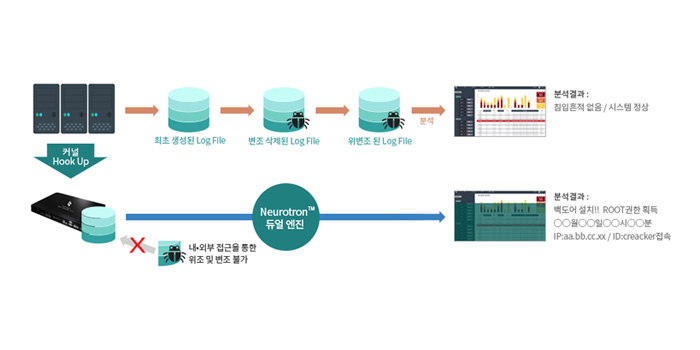

Server BlackBox v3.0™ 저장 로그 무결성

서버블랙박스에 전송되어진 로그는 네트워크를 통해 삭제하거나 변조할 수 없음

기존 로그 수집 장치 vs 서버블랙박스

- · 대상 호스트가 로그를 파일에 기록하기 전에 커널 수준에서 수집, 서버블랙박스로 전송

- · 분산형 로그 수집 방식으로 중앙 집중형 로그 수집시 발생하는 병목현상 및 로그 분실 미발생

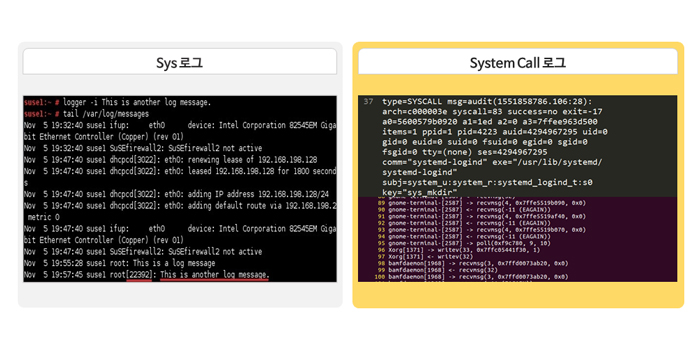

Server BlackBox v3.0™ System Call 기반 딥러닝

변조된 로그등을 통한 침해 여부 판단이 아닌 시스템 콜 기반의 딥러닝 엔진

Fileless, Wiper 공격의 대안 – 시스템 콜 분석

- · 일부 삭제 또는 변조된 시스템 로그 기반의 인공지능 학습은 오탐의 가능성 높음

- · 파일리스(Fileless) 공격의 경우 시스템에 악성 코드가 남아있지 않아 시그니처 분석 기반의 악성코드 인지 불가능

- · 와이퍼(Wiper) 공격의 경우 시스템 로그가 남아있지 않아 포렌식할 수 없으며 학습 불가능

- · 시스템 콜(System call)의 경우 악성코드가 메모리에서 동작하거나 로그를 지우려 하여도 모든 동작이 나타남

Appendix I – HIDS vs NIDS

주요 솔루션 비교 : Server Blackbox vs D product

HIDS vs NIDS 주요 기능 비교

- · D 제품의 경우 정상 System log(파일리스 공격의 경우 정상 시스템 로그로 기록됨)로 기록되는 경우 부정확한 학습을 하기 때문에 효과적인 이상 행위 탐지가 어려움

HIDS vs NIDS 주요 기능 비교

|

Server BlackBox™ |

D product |

| 구성 방식 |

1:1 직접 연결 |

네트워크 인라인 |

| 위협 영역 |

HOST |

Network, PC, HOST 트래픽 |

| 위협의 종류 |

모든 이상 행위 |

네트워크 이상 행위 |

| 탐지 범위 |

OS 커널단에서 어플리케이션, 메모리, CPU, Disk |

트래픽, System Log |

| 파일리스 공격 |

탐지 가능 |

탐지 불가 |

| 공격 세부 분석 |

분석 가능 |

분석 불가 |

| 탐지 기술 |

딥러닝 |

머신러닝(통계적 분석) |

| 학습 방법 |

비지도 학습 |

비지도 학습 |

| 무격성/정확성 |

무결성 보장 / 위변조 전 데이터 학습 및 탐지 |

위변조 가능한 System Log 사용으로 정확도 낮음 |

| 분석 대상 |

System Call 무결성 로그 |

패킷 로그, System Log(위변조 가능) |

| 도입 및 운영 비용 |

상대적 저렴(국산) / 유지보수 비용 저렴 |

상대적 고가(외산) / 높은 유지보수 비용 및 Subscription |